Tor

TCP/IPにおける接続経路の匿名化を実現するための規格、及びそのリファレンス実装であるソフトウェアの名称

From Wikipedia, the free encyclopedia

Tor(トーア[6][7][8][9]、トール 英語: The Onion Router)は、Transmission Control Protocol(TCP)を用いた通信を匿名化するための規格、およびそのリファレンス実装であるソフトウェアの名称である。名称の由来は、オリジナルのソフトウェア開発プロジェクトの名称である「The Onion Router」の頭文字である。

| |

| 開発元 | The Tor Project[1] |

|---|---|

| 初版 | 2002年9月20日[2] |

| 最新版 | |

| リポジトリ | |

| プログラミング 言語 | C言語[4]、Python |

| 対応OS | クロスプラットフォーム |

| 種別 | オニオンルーティング/匿名/オーバーレイネットワーク |

| ライセンス | 三条項BSDライセンス[5] |

| 公式サイト |

|

Torは、匿名通信を可能にする無料のオーバーレイネットワークによって構成される[10]。これは、世界中の7,000以上のボランティア運営リレーおよび、これらのリレーを経由してランダムな経路でインターネットトラフィックを送る何百万ものユーザーによって運用される[11][12]。この技術はオニオンルーティングと呼ばれる[13]。

Torを使用することで、ユーザーのインターネット活動を追跡することがより困難になる。これは、インターネット上の単一の地点(ユーザーのデバイスを除く)では、トラフィックがどこから発信され、最終的にどこへ向かうかを同時に把握できなくなるためである[14]。これにより、ユーザーの位置情報や使用状況は、ネットワーク監視やトラフィック分析を行う者から隠され、ユーザーの自由と機密性のある通信が保護される[15]。

歴史

Torの核心の原理であるオニオンルーティングは、1990年代半ばにアメリカ海軍研究所の職員である数学者ポール・サイバーソンと、コンピュータ科学者のマイケル・G・リードおよびデイビッド・ゴールドシュラッグによって開発された。これは、アメリカ情報機関の通信をオンライン上で保護するためのものだった[16]。

オニオンルーティングは、通信プロトコルスタックのアプリケーション層で暗号化を用いて実装され、玉ねぎの皮のような多重の層に包まれた構造をとる。Torアルファ版は、サイバーソンとコンピュータ科学者のロジャー・ディングルダインおよびニック・マシューソンによって開発され、当初は「The Onion Routingプロジェクト」と呼ばれ(後に「Tor」が略称となった)、2002年9月20日に公開された[17][18]。一般向けの最初のリリースはその1年後に行われた[19]。

2004年、海軍研究所はTorのコードをフリーライセンスで公開し、エレクトロニック・フロンティア財団(EFF)がディングルダインとマシューソンの開発の継続を支援した[17]。

2006年、ディングルダイン、マシューソン、その他5名がTorプロジェクトを設立した。これはマサチューセッツ州に拠点を置く501(c)団体の研究・教育系非営利団体で、Torの維持管理を担当する。設立初期において、EFFはThe Tor Projectの財務スポンサーとして支援を行い、初期の財政的支援者には、米国の民主主義・人権・労働局や国際放送局、インターニュース、ヒューマン・ライツ・ウォッチ、ケンブリッジ大学、Google、およびオランダ拠点のNLNETが含まれていた[20][21]。

Torの運用期間中に、さまざまな脆弱性が発見され、時折悪用されることもあった。Torに対する攻撃は学術研究の活発な分野であり[22][23]、Torプロジェクト自身もこれを歓迎している[24]。

Torの利用

Torは、ユーザーがインターネットを閲覧し、チャットし、インスタントメッセージを匿名で送信することを可能にし、合法的な目的と違法な目的の両方で、幅広い人々によって使用されている[26]。例えば、Torは犯罪組織、ハクティビズム集団、法執行機関によって、時には同時に、互いに異なる目的で利用されてきた[27][28]。同様に、米国政府内の機関は、様々な形でTorに資金を提供した。資金提供元には、米国国務省、アメリカ国立科学財団、ラジオ・フリー・アジアが含まれる。その一方で、Torを転覆させようとしている[29][16]。Torは、2010年に中国でのユーザー体験に基づいてフリーダム・ハウスが資金提供した報告書によって評価された多数の検閲回避ツールの一つであり、これにはUltrasurf、Hotspot Shield、自由門などが含まれる[30]。

Torは、ウェブ上での匿名性の問題を完全に解決することを意図したものではない。Torは、追跡を完全に消去するようには設計されておらず、ウェブサイトがユーザーの行動やデータを追跡できる可能性を減らすことを目的としている[31]。

Torは違法行為にも利用され得る。これらには、プライバシー保護や検閲回避[32]、さらには児童虐待コンテンツの配布、麻薬販売、マルウェア配布などが含まれる。[33]

Torは、『エコノミスト』誌によって、ビットコインやシルクロードとの関連で「ウェブの暗い片隅」と表現されている[34]。アメリカ国家安全保障局(NSA)およびイギリス政府通信本部(GCHQ)といったシギント(信号情報)機関から標的にされてきたが、その成功は限定的であった[29]。また、イギリス国家犯罪対策庁(NCA)によるノータライズ作戦では、より大きな成果を上げている。[35]。同時に、GCHQは「SHADOWCAT」というツールをTorで使用しており、これは「Torネットワークを利用したSSH経由でのVPSへのエンドツーエンド暗号化アクセス」のためのものである[36][37]。Torは、匿名での名誉毀損、機密情報の不正な情報漏洩、著作権侵害、違法な性的コンテンツの流通[38][39][40]、違法な薬物取引[41]、武器、盗難クレジットカード番号の販売[42]、資金洗浄(マネーロンダリング)[43]、銀行詐欺[44]、クレジットカード詐欺、個人情報の窃盗、偽造通貨の交換[45]などに利用されうる。闇市場は、少なくとも一部において、Torのインフラをビットコインと連携させて利用している[27]。また、IoTデバイスを「文鎮化」(使用不能に)させるためにも利用されてきた[46]。

米国連邦捜査局(FBI)は、シルクロードのロス・ウルブリヒトに対する訴状の中で、Torに「既知の合法的な用途」があることを認めた[47][48]。CNETによると、Torの匿名機能は、「電子フロンティア財団(EFF)およびその他の市民の自由団体によって、内部告発や人権活動家がジャーナリストと通信するための方法として」推奨されている[49]。EFFの「監視に対する自己防衛」ガイドには、プライバシーと匿名性を保護するためのより大きな戦略の中でTorがどのように位置づけられるかの説明が含まれている[50]。

2014年、EFFのエヴァ・ガルペリンは『ビジネスウィーク』に対し、「Torの最大の問題は報道です。誰も、ある人が虐待者のストーキングから守られた時のことなど耳にしません。人々が聞くのは、誰かが児童ポルノのダウンロードして摘発から逃れる方法についてなのです」と述べた[51]。

Torプロジェクトは、Torユーザーには、ウェブサイトや広告主からインターネット活動をプライベートに保ちたいと願う「普通の人々」、サイバースパイを懸念する人々、そして活動家、ジャーナリスト、軍事関係者など検閲を回避しているユーザーが含まれると述べている。2013年11月時点で、Torのユーザーは約400万人だった[52]。『ウォール・ストリート・ジャーナル』によると、2012年にはTorのトラフィックの約14%が米国から接続されており、「インターネットを検閲されている国」の人々が2番目に大きなユーザー層を形成していた[53]。Torは、ドメスティックバイオレンスの被害者、および彼らを支援するソーシャルワーカーや機関によって利用されるケースが増加している。職員がサイバーセキュリティに関して専門的な訓練を受けているかどうかにかかわらず、支援に利用されている[54]。適切に導入されれば、Torは現代のオンライン生活におけるデジタルメディアの普及により増加しているサイバーストーキングを防ぐことができる[55]。SecureDropとともに、Torは『ガーディアン』、『ザ・ニューヨーカー』、プロパブリカ、そして『ザ・インターセプト』といった報道機関によって、内部告発者のプライバシーを保護するために使用されている。[56]

2015年3月、英国議会科学技術局は、「イギリスにおいて、オンライン匿名システムを全面的に禁止することは許容される政策選択肢とは見なされていないという広範な合意がある」とし、「たとえそうであったとしても、技術的な課題が存在するだろう」と述べた概要報告書を発表した。その報告書はさらに、Torが「児童のわいせつ画像のオンライン閲覧および配布において、わずかな役割しか果たしていない」(その固有の遅延が一部の原因で)と指摘し、インターネット・ウォッチ財団によるその利用、内部告発者にとってのそのオニオンサービスの有用性、およびグレート・ファイアウォール(金盾で最も有名な機能[57][58])の回避が高く評価された。[59]

Torのエグゼクティブディレクター、アンドリュー・リューマンは、2014年8月に、NSAとGCHQのエージェントが匿名でTorにバグ報告を提供したと述べた[60]。

TorプロジェクトのFAQは、EFFの支持を裏付ける理由を提示している。

犯罪者は既に悪事を働く手段を持っています。彼らは法律を破ることを厭わないため、Torよりも優れたプライバシーを提供する選択肢が既に数多く存在します...Torは、法律を守りたい一般市民に保護を提供することを目的としています。現状では犯罪者だけがプライバシーを享受しており、この状況を是正する必要があります...

理論上は犯罪者もTorを利用できるでしょう。しかし彼らは既にTorよりも優れた手段を持っており、Torを廃止したところで彼らの悪事を止められる可能性は低いと思われます。一方で、Torやその他のプライバシー対策は、個人情報の盗難やストーカー行為などの物理的犯罪と戦う手段となり得ます。

—Tor Project FAQ[61]

国家による検閲とTorとの攻防

中国

中華人民共和国(中国)は、2009年9月30日の建国60周年記念式典に併せるかたちでインターネット検閲を強化し、Torを始めとする類似技術を用いたグレート・ファイアウォール(中国の検閲システム)回避を行う者の摘発、Tor公式サイトへのアクセス遮断、Torリレーノードへのアクセス遮断などを強化した[62]。

これに対抗するため、Torプロジェクトでは、Torリレーノードとなってくれるボランティアの増強を呼びかけている。たとえISPに規制(通信を遮断)されても、IPアドレスが公開されていないTor Bridgeを利用すればこれらの規制を回避することが可能であり、Torへのアクセスが禁止されている非民主主義的な国内も利用可能である。

2018年10月以降、中国政府による取り締まり強化のため、Tor内の中国のオンラインコミュニティは減少し始めた[63]。

ロシア

2021年12月8日、ロシア政府機関のロスコムナゾールは、ロシアのインターネットブラックリストを遵守しなかったとして、Torおよび6つのVPNサービスの禁止措置を発表した[64]。ロシアのインターネットサービスプロバイダは、2021年12月1日からTorの主要ウェブサイトおよびいくつかのブリッジをブロックしようと試みたが、失敗に終わった[65]。Torプロジェクトはこの禁止措置についてロシアの裁判所に提訴している[66]。

2022年ロシアのウクライナ侵攻中のインターネット検閲に対応し、BBCとVOAはロシアの視聴者に対しTorの利用を促した[67]。ロシア政府は技術的・政治的手段によりTorへのアクセスを遮断を強化したが、Torネットワークはロシアからのトラフィックが増加し、またロシアでの検閲回避ツールSnowflakeの利用が増えていると報告した[68]。

2022年5月24日、ロシアの裁判所は、Torプロジェクトがこの件に関与することをロシアの法律が要求しているため、Torのウェブサイトへのブロックを一時的に解除した(ただし、ノードへの接続は解除されなかった)[69]。しかし、このブロックは2022年7月21日に再開された[70]。

イラン

2011年に、イラン当局は少なくとも2回にわたりTorの遮断を試みた。そのうちの一つの試みは、有効期限が2時間のセキュリティ証明書を使用しているすべてのサーバーを一律にブロックするという手法であったが、この試みが成功したのはわずか24時間未満であった[71][72]。

2022年のマフサ・アミニ抗議運動中、イラン当局は断続的なインターネットの遮断を実施した。TorとSnowflakeがイラン当局の検閲を回避するために使用された[73][74][75][76]。

2026年1月、イラン・インターナショナルは、2026年イラン抗議活動の余波でTorが利用されているが、成功は限定的であると報じた[77]。

トルコ

2014年トルコ政府は、TorプロジェクトからのTorブラウザのダウンロードを遮断した[78]。

2016年12月、トルコ政府はTorネットワークへのアクセスを遮断した。当時のトルコでは、政府によって制限されたソーシャルメディアや各種サービスを利用するために、TorやVPNサービスが普及していた。 今回の措置では、Torだけでなく、国内で特に利用者の多かった主要なVPNサービス10件も同時にブロックの対象となった[79]。

ベネズエラ

2018年6月、ベネズエラ当局はTorネットワークへのアクセスをブロックした。このブロックは、ネットワークへの直接的な接続とブリッジリレーを介した接続の両方に影響を与えた[80]。

ネットワークの動作

Torは、個人の識別とデータの送信経路を分離することにより、ユーザーの個人情報とオンライン活動を、監視やトラフィック分析から隠蔽することを目的とする。これがオニオンルーティングと呼ばれ、通信は暗号化され、世界中のボランティアが運用するリレーのネットワークを介してランダムに中継される。これらのオニオンルーターは、リレー間の完全前方秘匿性を確保するために、多層的な方法で暗号化を採用しており(これが「オニオン」の比喩の由来である)、これによりユーザーはネットワーク上の匿名性を得ることができる。その匿名性は、Torの匿名オニオンサービス機能による検閲に耐性をもつコンテンツのホスティングにまで及ぶ[11]。さらに、一部の入り口ノード(ガード・リレー)を非公開にすることで、ユーザーは公開されたTorのノード間のリレーのブロックに依存するインターネットの検閲を回避することができる[81]。

送信者と受信者のIPアドレスが、通信経路上のいずれのホップにおいても「両方とも」平文で存在することはないため、通信経路のどこかで盗聴している者は、両端を直接特定することはできない。さらに、受信者には、発信者が通信の発信元ではなく、最後のTorノード(出口ノードとも呼ばれる)が通信の発信元であるかのように見える。

Torは接続経路を匿名化する技術であり、通信内容を秘匿化するものではない。Torでは経路の中間に限り暗号化を行っているが、経路の末端では暗号化が行われていない。通信内容の秘匿まで行いたい場合は、TLSなど(HTTPSやSMTP over SSLなど)を用いて、別途暗号化を行う必要がある。しかし、Torの機能としてオニオンサービス(.onion)というTorサーキット上でサービスをホストする機能があり、これを使用した場合は末端の通信も暗号化される。

トラフィックの開始

TorユーザーのSOCKS対応アプリケーションは、TorインスタンスのSOCKSインターフェースを介してネットワークトラフィックを転送するように設定できる。このインターフェースは、localhostのTCPポート9050番(スタンドアロン版Torの場合)または9150番(Torブラウザ・バンドルの場合)で待ち受けしている[82]。

公開された通常のホストへの接続

Torは定期的にTorネットワーク内に仮想回線を作成し、その回線を通じてトラフィックを多重化し、オニオンルーティングにより目的地へ転送する。Torネットワーク内に入ると、トラフィックは回線に沿ってルーターからルーターへと送られ、最終的に出口ノードに到達する。この時点で、元の(潜在的に平文の)パケットが利用可能となり、本来の目的地に送信される。目的地から見ると、そのトラフィックはTorの出口ノードを送信元としているように見える。

Torのアプリケーションへの非依存性は、他の多くの匿名化ネットワークと一線を画している。これは、TCPのストリームレベルで動作するためである。Torを使ってトラフィックが一般的に匿名化されるアプリケーションには、IRC、インスタントメッセージ、そしてWWWの閲覧などがある。

オニオン・サービスへの接続

Torはウェブサイトやその他のサーバーにも匿名性を提供できる。Torに接続したデバイスだけからの受信接続を受けつけるよう設定されたサーバーは、オニオンサービス(旧称:隠しサービス)と呼ばれる[83]。サーバーのIPアドレス(ひいてはそのネットワーク上の位置)を公開する代わりに、オニオンサービスは、通常、TorブラウザまたはTorを使用するように設計された他のソフトウェアを介して、そのオニオンアドレスを通じてアクセスできる。Torネットワークは、ネットワーク内の分散ハッシュテーブルから対応する公開鍵と「イントロダクション・ポイント(導入点)」を検索することで、オニオンサービスのアドレスを取得する。Torは、ファイアウォールやネットワークアドレス変換(NAT)の背後でホストされているものも含め、オニオンサービスとの間でデータを送信でき、その際に両者の匿名性を維持する。これらのオニオンサービスにアクセスするはTorが必要である[84]。送信者と受信者のどちらもTorアプリケーションを使ってTorネットワークに接続し、通信は常にエンドツーエンドで暗号化される。接続はTorネットワークの内部で完結し、Torのネットワークの外に出ることはない。

オニオンサービスは2003年に初めて仕様が定められ[85]、2004年以降Torネットワークに展開されている[86]。これらは設計上、一覧には掲載されておらず、オニオンアドレスが既知の場合にのみネットワーク上で発見できるが[87]、公開されているオニオンアドレスをまとめたサイトやサービスも存在する。.onionリンクの一般的な情報源には、Pastebin.com、Twitter(現在の「X」)、Reddit、その他のインターネットフォーラム、およびDuckDuckGoなど専用の検索エンジンがある[88]。

サービスの公開とディレクトリ・サーバー

オニオンサービスを運用するサーバー(以下、サービス側)は、外部からの接続を受け入れる前に、自身の存在をTorネットワーク上に公開する必要がある。

- イントロダクション・ポイントの選定: サービス側は、ネットワーク内からランダムに数箇所のリレーを選び、「イントロダクション・ポイント(導入点)」として指定する。サービス側はこれらのポイントに対して、常に接続を維持する。

- 記述子(Descriptor)のアップロード: サービス側は、自身の公開鍵やイントロダクション・ポイントのリストを含む「サービス記述子」を作成し、ディレクトリ・サーバー(Hidden Service Directory, HSDIR)へアップロードする。これにより、ユーザーがサービスを検索・特定することが可能となる。

ユーザーのオニオンサービスへの接続

主に以下のステップで行われる[89]。

- 回路の構築: クライアントおよびオニオンサービス側は、それぞれTorネットワーク内の3つ以上のリレー(入口ノード、中間ノード等)を経由する独立した暗号化回路を構築する。この際、各リレー間は多層的な暗号化(オニオン・ルーティング)によって保護される。

- ランデブー・ポイントでの合流: 通信を確立するために、ネットワーク上の任意のリレーが「ランデブー・ポイント」として選定される。クライアントは自らの回路をこのポイントまで伸ばし、同時にサービス側も指定されたランデブー・ポイントへ回路を接続することで、両者の通信経路が結合される。

- エンドツーエンドの匿名性: このプロセスにより、クライアントからサーバーまでの経路は合計6ホップ(クライアント側3ホップ + サービス側3ホップ)の匿名リレーによって形成される。ランデブー・ポイントを含むどの中間ノードも、通信の「送信元(クライアント)」と「宛先(サーバー)」の情報を同時に知ることはできず、通信の全行程において高い秘匿性が維持される。

トラフィックの動作

Torは、Microsoft WindowsやmacOS、Linux等の各種Unix系OSで動作する。「オニオンルーティング」と呼ばれるカプセル化技術により、複数のノードを経由させて通信を行い、通信を匿名化する。暗号化が、「あたかもタマネギの皮のように、1ホップごとに積み重ねられること」が名前の由来である。TCPでのみ通信が可能で、UDPやICMPなどの通信プロトコルは使用することができない。

通信を秘匿するにあたって、まずTorは各ノード間に回線を構築する。このとき、ユーザは各ノードと共通鍵を共有する。この鍵はユーザと1つ1つのノードのみが共有している。回線構築後は、この回線を使って通信を行う。データは先述の共通鍵を使って暗号化されるが、このとき、データは終端ノードから順番に暗号化される。ユーザはこのデータを構築した回線に渡し、各ノードは共通鍵を用いて、1枚ずつ暗号化の層を剥いでいく。こうすることで、終端ノード以外はデータの内容を読み取ることができなくなる。

Torのデザイン

接続元がオニオンプロキシ(OP)を立て、オニオンルータ(OR、ノード)経由で本来の宛先へ接続する[90]。OPはユーザの複数のTCPストリームを受け取り、それらを多重化、ORがそれらを宛先までリレーする。

それぞれのORは、長期のidキーと、短期のオニオンキーを維持している。前者はルータ記述子に署名するのに、後者は回線を構築する際や、別の短期のキーを作るときのリクエストを復号するのに使われる。短期のキーは漏洩したときの影響を小さくするため、一定期間ごとに交換されている。関連項目のオニオンルーティングも参照。

セル

セルとは、TLS 接続を流れるデータの単位で、512バイト[91]。ヘッダとペイロードを持ち、ヘッダに回線id(circID)が含まれる。これは、単一の TLS 接続で、複数の回線を多重化できるため、回線を特定するための識別子である。

セルはコントロールセルとリレーセルの2種類があり、前者は受け取ったノードによって処理されるコマンドを伝達し、後者は接続元から宛先へのデータの受け渡しに使われる。リレーセルは、circID の他に、streamID、チェックサム、リレーコマンド等を持つ。リレーセルのヘッダとペイロードの全ては、暗号化されて送信される。

回線の構築

以下は、TorクライアントAlice(発信元)から、オニオンルータBob、Carolまでの回線を構築する際の説明である[92]。

- Aliceは、あらかじめ得ているディレクトリリストの中から、無作為的にBobとCarolを選択する(実際は最初のノードは2、3ヶ月同じ)。

- Alice→Bob: Aliceはcreate cell(セルに回線構築要求コマンドを乗せたもの)を送信し、回線構築の要求を行う

- このとき、Aliceは今までに使われていないcircIDを発行する

- ペイロードは Bobのオニオンキーで暗号化された、DH ハーフハンドシェイクを含んでいる ()

- Bob→Alice: Bobはcreated cell(セルに構築完了を通知するためのコマンドを乗せたもの)の中にと共通鍵のハッシュを積んで送る

- AliceとBobは共通鍵を共有できた

- 以降、Alice-Bob間の通信はこの共通鍵で暗号化されて行われる

- Alice→Bob: Alice は relay extend cell(セルにサーキットを延長する要求を乗せたもの)を送信する

- この中に次の OR(Carol)のアドレスが含まれており、Carolのオニオンキーで暗号化されたも含まれる

- Bob→Carol: Bob はハーフハンドシェイクをcreate cellに入れ、Carolに送信する

- このとき、Bobは今までに使われていないcircIDを発行する

- Carol→Bob: created cellに共通鍵のハッシュを積んで送る

- Bob は とを対応付けている

- Bob→Alice: Carolがcreated cellを返した場合、ペイロードをrelay extended cellに入れてAliceに返す

- AliceとCarolは共通鍵を共有できた

以上の手続きは一方向エンティティ認証、すなわち、Alice は Bob を知っているが、Alice は公開鍵を使っていないので、BobはAliceが誰なのか知らないということを達成している。一方向鍵認証も達成しており、AliceとBobは鍵について合意しており、AliceはBobのみがその鍵を知っていることを知っていることを意味している。前方秘匿性とキーの新鮮さの保持にも成功していて、これにより、鍵共有プロトコルでセッションキーを生成した際に、のちに秘密鍵の安全性が破れたとしてもセッションキーの安全性が保たれることが保証される。

Alice-Bob間、Bob-Carol間の共通鍵はそれぞれAliceとBob、BobとCarolしか知らないので、データを盗聴されることなく、中継により匿名性を得ることができる。

セッション鍵交換のためにDiffie-Hellman鍵交換方式が用いられ、通信の暗号化としてはAESが使用される。オニオンサーキット構築を含めたTorノード間の全通信は、外部からの盗聴や改竄を防ぐために、TLSによる通信の上で行われる。

データの送受信

先述の、リレーセルや回線を用いて行われる。以下は、Alice のデータが Bob、Carol を経由して、Dave まで届く様子を説明したものである[92]。

- Aliceはペイロードやペイロードのダイジェストをリレーセルに入れ、circID以外の全てを終端ノードから順番に、共通鍵を用いて暗号化して送信する

- Bobは1つ復号し、ダイジェストが一致しない場合、BobはcircIDを置き換えて、Carolへセルを送信する

- Carolも同じように1つ復号し、ダイジェストが一致した場合、かつrelay cellの内容を認識可能なら、Daveへ送信する (送信完了)

- Carolに到着したペイロードとそのダイジェストが一致しなかった場合、回線そのものを切断する

逆にDaveが送信し、Aliceが受信する場合、各ノードは自分にセルが回ってきたときに、ペイロードを暗号化していく。

オニオンサービスとランデブー・ポイント

Torの特徴として、Tor経由でしかアクセス出来ない秘匿されたオニオンサービス(旧:Hidden Service(秘匿サービス))が存在する。これにより、サーバのIPアドレスを明かさずに各種 TCP のサービス(Webサーバ、メールサーバ、IRCサーバなど)を運用することが可能である。これは、.onionの識別子を持つ、特殊な疑似アドレスを持たせることにより、特定のIPアドレスと結びつけることなく、Torを実行させているノード同士が接続することができる。一般のWebサイト等にTor経由で接続するのとは異なり、オニオンサービスは深層Webの一角を成すダークネットに含まれ、出口ノードは存在しない。中間ノードが通信の内容を見ることは不可能である。

Aliceを接続元、Bobを宛先とすると、このサービスを用いることで、Bobは自身のIPアドレスをさらすことなくサービスを提供でき、アプリケーションもTorの存在を透過的に扱うことができる。

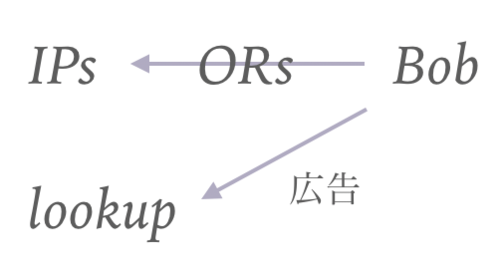

サーバのBobはまず、複数のORをイントロダクション・ポイントとして指名し、ルックアップサービスへ広告する[93]。このとき、Bobは長期の公開鍵暗号のペアを持っており、これでサービスを証明する。先ほどの広告も、Bobの公開鍵で署名されている。Bobはイントロダクション・ポイントまでの回線を開き、リクエストを待つように伝える。

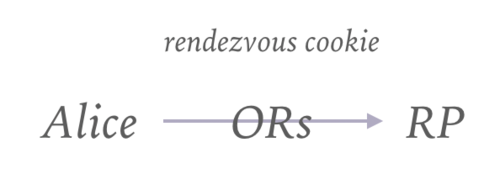

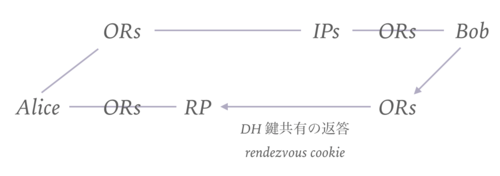

AliceはBobのサービスを知ると(ネットや直接Bobに聞いて)、ルックアップサービスから情報を得る。AliceはあるORをランデブー・ポイント(RP: rendezvous point)として指名し、回線を構築する。この際、Bobを識別するためにランダムなランデブー・クッキーも渡す。

次に、AliceはBobのイントロダクション・ポイントの1つに匿名でストリームを開く。このとき、AliceはBobの公開鍵で暗号化したRPの情報とランデブー・クッキーを渡し、DH鍵共有を始める。イントロダクション・ポイントはBobへそのメッセージを送る。

Bobは了承するとAliceのRPへの回線を構築し、ランデブー・クッキー、DH鍵共有の返答、セッション鍵のハッシュを送る。AliceのRPはAliceの回線をBobの回線に接続する。

以上の手続きにおいて、RPはAliceもBobも知らないし、データの内容も知ることはない。両端は双方のOPになっているので、AliceとBob以外の中継ノードがデータの内容を復号することもできない。

Bobのイントロダクション・ポイントは複数存在しているので、DoS対策にもなっている。さらに、Aliceがイントロダクション・ポイントへメッセージを送信するとき、エンドツーエンドの認証トークンも乗せることができる。オニオンサービスの仮想ドメイン、x.y.onion は、xが認証トークン、yがBobの公開鍵のハッシュになっている[94]。

エントリーガード

現在、Torの回線は3つのノードを経由しているが、悪意のある攻撃者が両端のノードをコントロールできた場合、匿名性が破られてしまう[95]。そのため、Torは2、3ヶ月の間接続する入口ノードを固定することで、攻撃のコストを上げている。そのため、入口ノードはエントリーガードとも呼ばれる[96]。

Torへの攻撃方法とTorの限界

アタックサーフェスを持つ全てのソフトウェアと同様に、Torの保護機能には限界があり、その実装または設計において、歴史上様々な時点で攻撃に対して脆弱性が存在した[97][24]。これらの攻撃のほとんどは軽微なものであり、問題なく修正されるか、結果として重要ではないと判明した。脆弱性の中には注目すべきものもある。

エンドツーエンドのトラフィック相関

Torは、ネットワーク上の一点(例えば、3つのノード、通信先のサーバー、またはユーザーのプロバイダ)から攻撃する攻撃者に対して、高度なネットワークの匿名性を提供するように設計されている。現在の全ての通信速度の低い匿名ネットワークと同様に、TorはTorネットワークの境界、すなわちネットワークに出入りする通信において、トラフィックを同時に監視する攻撃者からの防御は不可能である。また、同時監視から防御する機能を構築しようと試みることもない。Torは1つの地点での通信の解析から個人を特定する攻撃であるトラフィック解析からの防御を提供するが、エンドツーエンドの通信の相関によるトラフィック相関分析からの個人の特定を防ぐことはできない[98][99]。

このTorの弱点が大規模に利用された事例は報告されていない。2013年のスノーデン氏のリークによれば、NSAのような法執行機関はTor自体に対して一斉検挙を行うことができず、ウェブブラウザの脆弱性など、Torと併用される他のソフトウェアへの攻撃に頼っていた[100]。しかし、標的型攻撃の場合は、警察の監視や捜査により、特定の容疑者がTorの入口ノードに接続したのと同時刻に接続先でTorトラフィックを送信していたことを確認することで、個々のTorユーザーに対する通信の確認に利用することができた[101][102]。リレー早期トラフィック確認攻撃も、トラフィック確認によって個人を特定するが、これは送信先サーバーへの通信ではなく、オニオンサービス記述子のリクエストに関する通信である。

ディレクトリオーソリティの合意形成への攻撃

Torは、多くの分散型のシステムと同様に、ネットワークを最新の状態に維持するための「合意形成メカニズム」を採用している。具体的には、どのサーバー(リレー)が信頼できるのか、ガード(入り口)や出口の役割を担えるのか、また各サーバーの処理能力はどの程度か、といった情報を定期的に更新する。この合意は、少数の「ディレクトリオーソリティ」と呼ばれる特別なノードによる投票で決定される。2025年現在、このノードは世界に9つ存在しており、その運営状況は誰でも確認できるよう公開されている[103]。

ディレクトリオーソリティのIPアドレスは、Torの端末のアプリ内に埋め込まれている。ディレクトリオーソリティは1時間ごとに投票して合意を更新し、ユーザーはTorの起動時に最新の合意をダウンロードする[104][105][106]。ディレクトリオーソリティの過半数がセキュリティ侵害を受けた場合、攻撃者にとって有利な形で合意が改ざんされる可能性がある。

サーバー側の制限

Torは、ユーザーがTor経由で接続しているという情報や出口リレーのIPアドレスを、接続先サーバーから隠していない[107]。そのため、インターネットサイトの運営者は、Torの出口ノードからのアクセスをブロックしたり、Torユーザーの機能を制限することが可能である。例えば、BBCはそのiPlayerサービスで、すべてのTor出口ノードのIPアドレスをブロックしている[108]。

Torのトラフィックに対する意図的な制限とは別に、Torの利用は、悪意のある、または異常なトラフィックを生成していると観測されたIPアドレスからのトラフィックをブロックすることを目的としたウェブサイトの防御システムを起動させることがある[109][110]。すべてのTorユーザーからの通信は、比較的少数の出口ノードによって共有されるため、ツールは別のユーザーのセッションを同じユーザーからのものと誤認したり、悪意のあるユーザーの行動を悪意のないユーザーと関連づけたり、あるいは1つのIPアドレスからの異常に大量のトラフィックを観測したりすることがある。逆に、サイトは異なる出口リレーから異なるインターネット地理位置情報で接続する単一のセッションを観測し、その接続が悪意のあるものであると判断したり、地理的な位置に応じてアクセスを禁止したりすることがある。これらの防御システムが起動すると、サイトはアクセスをブロックしたり、ユーザーにCAPTCHAを提示したりすることがある。

リレー早期トラフィック確認攻撃

2014年7月、Torプロジェクトは「リレー早期トラフィック確認攻撃」に関するセキュリティ勧告を発行し、オニオンサービス(Torの隠しサービス)のユーザーおよび運営者の匿名を解除しようとするノードを発見したと公表した[111]。オニオンサービスのディレクトリオーソリティ(すなわち、Torに接続したときにオニオンサービスに関する情報を提供するTorのノード)の一部が、リクエストのトラフィックを改変していることが判明した。この改変により、リクエスト元のユーザーの入口ノードが、オニオンサービスのディレクトリオーソリティと同じ攻撃者によって制御されている場合、そのトラフィックが同じリクエストからのものであることを容易に確認できる。これにより、攻撃者はリクエストに関与するオニオンサービスと、それをリクエストしているユーザーのIPアドレス(リクエスト元のユーザーは、オニオンサービスへアクセスしたユーザーまたはサーバーである可能性がある)を同時に知ることが可能になった[111]。

攻撃ノードは1月30日にTorネットワークに加わり、シビル攻撃(複数のなりすまし工作による攻撃)を用いてガードノードの能力の6.4%をセキュリティ侵害したが、7月4日に排除された[111]。攻撃ノードの排除に加え、Torアプリケーションは、攻撃を可能にした特定のトラフィック改変を防ぐためにパッチが適用された。

2014年11月、オニマス作戦(国際的に17人の逮捕者を出した)の余波で、Torの脆弱性が悪用されたのではないかという憶測が流れた。ユーロポールの代表者は使用された方法について秘密主義を貫き、「本件の手法については、我々の秘匿事項としたい。その具体的な手法を全世界に公開することはできない。なぜなら、我々はこの手法を今後も繰り返し、継続的に運用していく必要があるからだ」と述べた[112]。BBCは「技術的なブレークスルー」となる文献を情報源として引用した[113]。その文献は、サーバーの物理的な位置を追跡できる方法を報告したもので、当初の侵入サイト数の多さも脆弱性悪用の憶測につながった。Torプロジェクトの代表者は脆弱性を悪用された可能性を軽視し、伝統的な警察の捜査が実行された可能性が高いとの見解を示した[114][115]。

2015年11月、裁判所文書は攻撃と逮捕との関連性を示唆するもので、セキュリティの研究倫理に関する懸念を引き起こした[116][117]。文書は、FBIが「大学を拠点とする研究機関」からオニオンサービスとその訪問者のIPアドレスを入手し、それが逮捕につながったことを明らかにした。マザーボード誌(現ヴァイス誌)の報道では、リレー早期トラフィック確認攻撃のタイミングと特徴が裁判所文書の記述と一致することを明らかにした。UCバークレーの国際コンピュータ科学研究所(ICSI)の主任研究員、プリンストン大学のエドワード・フェルテン、およびTorプロジェクトを含む複数の専門家は、問題の機関がカーネギーメロン大学のCERTコーディネーションセンターであると同意した[116][118][117]。提起された懸念には、取り締まりにおける学術機関の役割、機密性の高い研究に同意のないユーザーが関わること、攻撃が無差別であること、および事件に関する情報開示の欠如が含まれた[116][118][117]。

アプリの脆弱性

Torのユーザーを標的とした攻撃の多くは、Torと共に使用されるアプリケーションの欠陥、あるいはTorとの連携方法の欠陥を利用している。例えば、2011年にフランス国立情報学自動制御研究所(INRIA)の研究者たちは、Torを使用する場合と使用しない場合の両方で接続を確立するユーザーを攻撃し、同じTorのネットワークを共有する他の接続と関連づけることで、BitTorrentのユーザーに対する攻撃を実行した[119]。

フィンガープリント

Torを使用している場合でも、アプリケーションは画面解像度、インストールされたフォント、言語設定、サポートされるグラフィック機能に関する情報など、デバイスに紐付くデータを送信する可能性がある。これらの情報から接続の発信元となり得るユーザーを絞り込み、特定する[120]。この情報はデバイス・フィンガープリント、ウェブブラウザの場合はブラウザ・フィンガープリントとして知られている。Torを念頭に置いて実装されたアプリケーション(Torブラウザなど)は、アプリケーションから漏洩する情報の量を最小限に抑え、フィンガープリントを減らすように設計されている[120][121]。

出口ノードとサーバー間の通信傍受

2007年8月30日、スウェーデンのセキュリティー研究者、ダン・エガースタッド(Dan Egerstad)は、「世界中の大使館や人権擁護団体の電子メールを傍受することに成功した」と発表した[122]。

Torは、出口ノードと送信先サーバー間のトラフィックを暗号化できない。アプリケーションが、クライアントとサーバーの間に、(TLS、(HTTPSで使用される)やSSHプロトコルなどのエンドツーエンド暗号化の追加レイヤーを追加しない場合、出口ノードがトラフィックを傍受し改ざんすることを可能にする[123][124]。悪意のある出口ノードからの攻撃により、ユーザー名とパスワードが盗まれたり、ビットコインアドレスが変更されてトランザクションがリダイレクトされたりした事例がある[125][126]。

これらの攻撃に、本来使用されるはずのHTTPS保護を積極的に削除するものもあった[123]。これを防ぐため、Torブラウザはそれ以降デフォルトで、オニオンサービスまたはHTTPS接続のみを許可するように変更された[127]。

Firefox/Torブラウザへの攻撃

2011年、オランダ当局は、児童ポルノを調査する中で、保護されていない管理者アカウントからTorのオニオンサービスのIPアドレスを発見し、それをFBIに提供した。FBIはそれをアーロン・マクグラスのものと特定した[128]。1年間の監視の後、FBIは「オペレーション・トルピード」を開始し、マクグラスの逮捕に至った。これにより、FBIはマクグラスが管理していた3つのオニオンサービスにアクセスしたユーザーから情報を取得するためのNITマルウェアをサーバーにインストールすることができた[129]。この技術は、すでにパッチが適用されていたFirefox/Torブラウザの脆弱性を悪用したもので、最新版のブラウザに更新していないユーザーが標的となった。あるFlashアプリケーションがユーザーのIPアドレスをFBIのサーバーに直接送信し、少なくとも25人の米国ユーザーと多数の他国のユーザーを特定する結果となった[130][131][132][133][134]。マクグラスは2014年初頭に懲役20年の判決を受け、その後少なくとも18人(元アメリカ合衆国保健福祉省(HHS)サイバーセキュリティ担当ディレクター代理を含む)が関連事件で有罪判決を受けた[135][136]。

2013年8月、多くの古いバージョンのTorブラウザバンドルに含まれるFirefoxが、スクリプトの実行を防ぐ拡張機能である「NoScript」がデフォルトで有効になっていなかったため、JavaScriptによって展開されるシェルコード攻撃に対して脆弱であることが発見された[137][138][139]。攻撃者はこの脆弱性を利用し、ユーザーのMACアドレス、IPアドレス、およびWindowsのコンピュータ名を盗んだ[140][141][142]。報道機関はこの件を、Freedom Hostingのオーナーであるエリック・エオイン・マルケスを標的としたFBIの作戦と関連付けた[143]。マルケスは、7月29日に米国裁判所から発行された暫定的な身柄引き渡し令状に基づき逮捕されていた[144]。FBIはマルケスをアイルランドからメリーランド州へ身柄搬送し、児童ポルノの配布、配布共謀、宣伝、および児童ポルノ宣伝の幇助の4つの容疑で訴追した[145][146][147]。FBIは、2013年9月12日にダブリンで行われた法廷提出書類においてこの攻撃を認めた[148]。さらに、エドワード・スノーデンによってリークされた技術資料からの詳細により、このエクスプロイトのコード名が「EgotisticalGiraffe」であることも明らかになった[100]。

2022年、カスペルスキーの研究者らは、YouTubeで「Torブラウザ」を中国語で検索した際、上位の中国語動画に提示されたURLの一つが、実際にはTorブラウザを装ったマルウェアのリンクだったことを発見した[149]。このマルウェアはインストールされると、本物のTorブラウザがデフォルトで保存しない閲覧履歴やフォームデータを保存し、デバイスのIPアドレスが中国国内のものであれば悪意あるコンポーネントをダウンロードした[150]。カスペルスキーの研究者は、このマルウェアが営利目的でデータを盗むのではなく、ユーザーを特定するために設計されていたと指摘している[151]。

オニオンサービスの設定

Torを使用するユーザーのアプリと同様に、オニオンサービスのサーバーもまた、独自の脆弱性をはらむ可能性がある[152][153]。Torオニオンサービスおよび公開されたインターネット経由で到達可能なサーバーは、トラフィック相関攻撃の対象となる可能性がある。また、すべてのオニオンサービスは、設定ミスのあるサービス(例:ウェブサーバーのエラー応答にデフォルトで識別情報が含まれるなど)、稼働時間と停止時間の統計情報の漏洩、交差攻撃、または様々なユーザーエラーに対して脆弱である[152][153]。独立系セキュリティ研究者のサラ・ジェイミー・ルイスによって作成されたオニオン・スキャン・プログラムは、このような欠陥や脆弱性についてオニオンサービスを包括的にスキャンする[154]。

セキュリティの向上

Torプロジェクトは、前述のセクションで挙げられた既知の脆弱性に対し、パッチを適用してセキュリティを向上させることで対応を行ってきた。しかし、最終的な匿名性の維持はユーザーの利用方法に依存しており、ヒューマンエラーが個人の特定につながる可能性がある。そのため、TorプロジェクトのウェブサイトではTorブラウザを適切に使用するためのガイドラインを提供している[155]。

不適切な使用をした場合、Torの安全性は保障されない。例えば、Torはユーザーに対し、デバイス上のすべてのトラフィックが保護されるわけではなく、Torブラウザを通じてルーティングされたトラフィックのみが保護対象となることを警告している。また、具体的な注意事項として以下の点を挙げている[155]。

- ウェブサイトをHTTPSで接続すること

- Tor経由でBitTorrentを使用しないこと

- ブラウザプラグインを有効にしないこと

- Torを通じてダウンロードした文書をオンライン状態で開かないこと

- 安全なブリッジを使用すること

さらに、Tor経由でアクセスしたウェブフォーラム等において、自身の氏名や個人を特定できる情報を漏洩した場合、匿名性を維持することはできないと注意喚起している[156]。

2013年、ある情報機関が「6か月以内にTorユーザーの80%の身元を明らかにする」と主張したとされるが[157]、2020年代現在もその主張が達成された事実は確認されていない。米国のヒラリー・クリントンのメール問題に関しては、FBIは、何者かがTorを利用してヒラリー・クリントンのプライベート・メールサーバーに侵入し、スタッフのメールアカウントを侵害した痕跡があると発表した。しかし、2016年9月の時点においても、FBIはこのハッキングを実行したTorユーザーを特定し、その身元を明らかにすることはできていない[158]。

特定される確率

Torを適切に使用した場合、Torが原因となってユーザーを特定できる可能性は極めて低いと言われている。Torプロジェクトの共同創設者であるニック・マシューソンは、「Torに対する敵対者」がTorのノードを乗っとる問題について、この種の理論的に存在する敵対者はTorのネットワークにとって最大の脅威ではないことを説明した。

「完全にグローバルな敵対者は存在しませんが、そもそも完全にグローバルである必要はないのです」と彼は述べている。「インターネット全体を傍受するには数十億ドル規模の費用が必要になりますが、数台のコンピュータを運用して大量のトラフィックを傍受し、DoS攻撃によって攻撃やのコンピュータにトラフィックを誘導する程度なら、数万ドル規模のコストで済みます」。最も基本的なレベルでは、攻撃者が汚染された2つのTorノード(入口ノードと出口ノードを1つずつ)を運用している場合、トラフィック分析が可能になる。これにより、運悪くこれら両方のノードを経由する回路(サーキット)を構成してしまったごくわずかな割合のユーザーを特定できる。

2016年時点で、Torネットワークには合計約7,000のリレーが存在し、そのうちガード(入口)ノードは約2,000、出口ノードは約1,000であった。したがって、このような攻撃が発生する確率は、概算で200万分の1(1⁄2000 × 1⁄1000)となる。[157]

Torはエンドツーエンドのタイミング攻撃に対する保護を提供しない。ターゲットとなる端末から発信されるトラフィックと、ターゲットが選択した送信先(例:.onionサイトをホストするサーバー)に到着するトラフィックの両方を攻撃者が監視できる場合、攻撃者は相関分析を用いて、それらが同じTorの回路の通信だと特定できる[156]。

2024年ドイツ当局はエンドツーエンドのトラフィック相関によってBoystown(児童ポルノを扱うオニオンサービス)にアクセスしたユーザーを追跡することに成功した[159]。

評判と反響、法的な懸念

Torは、監視や逮捕を恐れる政治活動家、検閲を回避しようとする一般のウェブ利用者、ストーカーによる暴力や虐待の脅威にさらされている人々といった、脆弱なインターネット利用者に対し、プライバシーと匿名性を提供していることで賞賛されてきた[161][162]。米国国家安全保障局(NSA)は、Torを「高セキュリティで低遅延のインターネット匿名性の王者」と呼称している[29]。また、『ビジネスウィーク』誌は、これを「おそらく世界中の情報機関によるオンライン監視の試みを打ち破る最も効果的な手段」と評している[16]。他のメディアはTorを「洗練されたプライバシーツール」[163]、「使いやすい」[164]、そして「世界で最も高度な電子スパイですら、その破り方を見つけられていないほど安全である」[51]と評している。

Torの擁護者らは、利用者らのプライバシーと匿名性を保護することにより、インターネットが検閲されている国々においても表現の自由を支持していると述べている。Torの数学的基礎付けは、これを「インフラストラクチャの一部のように」機能するものと特徴づけ、政府は「利用したいインフラストラクチャのために、自然と対価を支払うようになる」[165]との見解につながっている。

Torプロジェクトは、当初、米国の諜報機関のために開発され、引き続き米国政府の資金提供を受けており、「説明責任や透明性を重んじる文化によって設計されたツールというよりも、スパイ計画に似ている」と批判されてきた[166]。2012年現在[update]、Torプロジェクトの年間予算200万ドルのうち80%は米国政府からのものであり、米国国務省、米国国際放送局、および国立科学財団が主要な資金提供者として名を連ねている[167]。その目的は「権威主義国家における民主主義擁護者を支援すること」である[168]。他の公的資金源には、DARPA、米国海軍研究試験所、およびスウェーデン政府が含まれている[169][170]。「政府はTorの言論の自由への貢献を評価し、またダークウェブでの情報収集に利用している」と示唆する者もいる[171]。Torは、ヒューマン・ライツ・ウォッチを含むNGO、およびRedditやGoogleを含む民間スポンサーからも資金提供を受けている[172]。ディングルディンは、米国国防総省からの資金は調達契約というよりも研究助成金に近いと述べている。Torのエグゼクティブディレクターであるアンドリュー・ルーマンは、米国連邦政府からの資金を受け入れているものの、TorサービスはNSAと協力してユーザーの身元を明かすことはなかったと述べている[173]。

批評家たちは、Torは謳っているほど安全ではないと述べている[174]。その根拠として、米国の法執行機関による、ウェブホスティング会社Freedom Hosting(児童ポルノを扱っていたオニオンサービスのホスト)やオンラインマーケットのシルクロード(非合法な薬物を扱っていた闇市)のようなTorを利用するサイトの捜査と閉鎖を挙げている[166]。2013年10月、エドワード・スノーデンによってリークされた文書を分析した後、『ガーディアン』紙は、NSAが繰り返しTorの解読を試みたものの、その中核的なセキュリティを破ることはできなかったと報じた[29]。しかし、個々のTorユーザーのコンピューターへの攻撃ではある程度の成功を収めていた。『ガーディアン』紙はまた、2012年のNSAの機密のスライド資料『Tor Stinks』を公開した[175]。それには、「我々は常にすべてのTorユーザーの身元を明らかにすることは決してできない」が、「手動分析により、ごく一部のTorユーザーを匿名解除できる」と書かれていた。Torユーザーが逮捕されるのは、通常、コア技術がハッキングされたりクラックされたりしたためではなく、ヒューマンエラーによるものである[176]。Torの脆弱性が原因となって摘発を受けた事例もある。2014年11月7日には、FBI、ICE国土安全保障捜査局、および欧州法執行機関による共同作戦により、17人の逮捕と、400ページを含む27サイトの押収が行われた[177]。しかし、2014年後半に『シュピーゲル』紙が、スノーデンの新たなリーク情報を用いて報じたところによると、2012年現在[update]NSAはTor単体でさえもその任務に対する「主要な脅威」と見なしており、OTR、CSPACE、ZRTP、REDPHONE、Tails、TrueCryptといった他のプライバシーツールと併用された場合には、「壊滅的」と評価され、「標的通信、存在に関する知見のほぼ完全な喪失/欠如」につながるとされていた[178][179]。

オニオンサービスの問題点

サーバの所在地が秘匿されたダークウェブと呼ばれるウェブの領域も、2000年代後半より、ブラックビジネスの基盤としても利用され始め、違法サービスが多数運営されていることが確認されている。その一例に、ダークネット・マーケットで取り扱うサービスはギャンブル・人身・武器・麻薬・偽造通貨などが挙げられ、特定の違法サイトの摘発と新たな違法サイトの展開といういたちごっこが続いている。

また、攻撃者がTorを使って攻撃を仕掛けた場合、被害者側のログに出口ノードを運営するボランティアとの通信が記録される。そのため、運営するだけで逮捕されかねないようなリスクを負うことになる。公式もこのことを問題視しており、ボランティアはExit Policyを設定することで、出口ノードになるかどうか、出口ノードとしてどのサービスを許可するか、等を制限することができる[180]。

Torの悪用は、正当な利用者の不利益にも繋がっており、国際ハッカー集団「アノニマス」は、Torの検閲への動きを撤廃することを望む動画を、YouTubeにアップロードした[181]。

日本国内でのサイト管理者へのTor規制要請

日本で2012年にパソコン遠隔操作事件が発生してTorの存在がマスコミにより連日報道された。2013年頃にはTorを悪用した犯罪行為が発生しており、殺人予告やオンラインバンキング等への不正アクセス、2010年の警視庁国際テロ捜査情報流出事件でも使用が確認されている[182]。

警察庁の有識者会議は、2013年4月18日の報告書で「国内外で犯罪に使われている状況に鑑みると対策が必要」として、末端となるTorノードのIPアドレスからアクセスがあった場合は通信を遮断するよう、国内のウェブサイト管理者に自主的な取り組みを要請する構えを見せている[182][183][184]。また、WikipediaもTorノードからの投稿を原則受付けない[185]。

評判と反響、法的な懸念にかかわる歴史

2011年

2011年3月、Torプロジェクトはフリーソフトウェア財団の2010年社会貢献プロジェクト賞を受賞した。授賞理由は「Torは無料のソフトウェアを利用し、世界中の約3600万人がインターネット上でのアクセスと表現の自由を体験できるようにし、同時に彼らのプライバシーと匿名性をユーザーの管理下に置いた。そのネットワークは、イランおよび最近ではエジプトにおける反体制運動で極めて重要な役割を果たしたことが証明されている」である[186]。

2012年

2012年、『フォーリン・ポリシー』誌は、ディングルディン、マシューソン、シバーソンを「内部告発者にとってウェブを安全にした」として、世界の思想家トップ100に選出した[187]。

2013年

2013年、イタリアのインターネット活動家たちは、マフィアの活動に関する情報を収集するためにオニオンサービス(MafiaLeaks)を立ち上げた[188]。

2013年、ジェイコブ・アッペルバウムはTorを「人々が自律性を取り戻し、主張するのを助けるソフトウェアのエコシステムの一部である。それはあらゆる種類の行動力を人々が可能にするのを助け、互いに助け合うことを助け、自分自身を助けることを助ける。それは機能し、オープンであり、あらゆる階層に広がる大規模なコミュニティによって支えられている」と記述した[189]。

2013年6月、当時NSA ・CIA局員であったエドワード・スノーデンはTorを利用して、PRISM(大手IT企業を経由して米国に情報を送信するNSAの監視プログラム)に関する情報を『ワシントン・ポスト』と『ガーディアン』に送った[190]。

2014年

2014年、ロシア政府は「Tor匿名ネットワーク上のユーザーおよびその使用機器に関する技術情報を取得する手法を調査する」ことを目的として、390万ルーブル(当時のレートで約11万1,000ドル)の懸賞金を伴う研究契約を提示した[191][192]。

2014年9月、コムキャストが顧客にTorブラウザの使用を推奨していないという報告に対し、コムキャストは「当社はTor、または他のいかなるブラウザやソフトウェアに対しても方針を持っていない」と公式声明を発表した[193]。

2014年10月、Torプロジェクトは広報会社のトムソン・コミュニケーションズ(Thomson Communications)を起用した。これは、Torに対する負のイメージ(特に「ダークネット」や「隠しサービス」といった、一般に問題視されやすい用語に関連するもの)を払拭し、ジャーナリストに対してTorの技術的な側面や本来の目的を正しく普及させることが目的であった[194]。

2015年

2015年6月、国連人権事務所の特別報告者は、『ワシントン・ポスト』紙のインタビューにおいて、法執行目的で暗号化プログラムにいわゆるバックドアを許可する是非を巡る米国での議論に関連して、具体的にTorに言及した[195]。

2015年7月、Torプロジェクトは公共図書館にTorのノードを設置するため、「ライブラリー・フリーダム・プロジェクト」との提携を発表した[196][197]。 米国ニューハンプシャー州のキルトン図書館では、余った通信帯域を利用してTorのリレーを稼働させる試験プログラムが開始された。これは米国の図書館として初の試みであったが、開始直後に一時中断へと追い込まれた。地元の市幹部や警察が、Torを通過した通信に関連して捜索令状が出た際の対応コストを懸念したためである。 背景には、国土安全保障省(DHS)が州当局に対し「Torは犯罪者に悪用される恐れがある」と警告していた事実があった。しかし、最終的に警察側は図書館への不当な圧力はなかったと説明し、2015年9月15日にサービスは再開された[198]。 この騒動を受け、ゾーイ・ロフグレン下院議員は2015年12月、DHSに対して詳細な説明を求める書簡を公表した。彼女はその中で、「最終的に再開されたとはいえ、政府機関が国民のプライバシーを守るサービスを中止させるよう、民間団体に圧力をかけている可能性があることに懸念を抱いている」と述べた[199][200][201]。 2016年のインタビューで、キルトン図書館のIT責任者チャック・マカンドリューは、図書館がTorを運用する意義を次のように語っている。 「図書館員は常に、個人のプライバシーや『情報の自由』を守ることを大切にしてきました。誰かに監視されていると感じることは、自由な思考を妨げます。情報の障壁を取り除くことこそが、私たちの仕事です」[202]。 なお、この取り組みは米国以外にも広がり、2016年初頭にはスペイン・バレンシアのラス・ナベス公共図書館が、世界で2番目にTorノードを設置した図書館となった[203]。

2015年8月、IBMのセキュリティ研究グループ「X-Force」は四半期報告書を発表し、Torの出口ノードからの攻撃やボットネットのトラフィックが「着実に増加している」ことを挙げ、セキュリティ上の理由から企業にTorをブロックするよう助言した[204]。

2015年9月、ルーク・ミランタは、アクティブなTorリレーノードの位置をインタラクティブな世界地図上に描画するウェブサービス、OnionView(現在はサービス停止中)を作成した。このプロジェクトの目的は、ネットワークの規模と加速する成長率を詳細に示すことであった[205]。

2015年12月には、ペンタゴン・ペーパーズのダニエル・エルズバーグ氏[206]、Boing Boingのコリイ・ドクトロウ氏[207]、エドワード・スノーデン氏[208]、アーティスト兼活動家のモリー・クラブアップル氏[209]らが、その他多数の人物とともにTorへの支持を表明した。

2016年

2016年3月、ニューハンプシャー州下院議員のキース・アモンは、公立図書館がプライバシーソフトウェアを実行することを許可する法案[210]を提出した。この法案は具体的にTorに言及していた。その条文は、ライブラリー・フリーダム・プロジェクトのディレクターであるアリソン・マクリーナからの広範な意見を取り入れて作成されたものである[211]。この法案は下院で268対62で可決された[212]。

2016年3月には、カナダの図書館でも初めてのTorノード(中間ノード)が設置された。場所はウェスタンオンタリオ大学の大学院生リソースセンター(GRC)である[213]。 カナダの法律では、Torの出口ノードを運営することが合法かどうかが、まだはっきりと決まっていない「未確定の領域」とされている[214]。そのため、このプロジェクトを推進するアリソン・マクリーナは、あえて「出口ノード」を設置することで、政府や警察がどのような反応を示すかを明らかにしたいと意見を述べた[215]。 個人ではなく「大学」という組織にノードを置くのには理由がある。もし警察などから法的な圧力がかかった場合、個人よりも大学のような大きな組織の方が、法的・資金的に対抗する力が強く、プライバシーを守り抜きやすいからである。

2016年5月16日、CNNは、前年の感謝祭休暇中にFBIによる召喚状の脅威の下、ドイツへ逃亡していた中心的なTor開発者「isis agora lovecruft」の件について報じた[216]。電子フロンティア財団はlovecruft氏を法的に弁護した[217]。

2016年12月2日、『ザ・ニューヨーカー』は、2016年アメリカ合衆国大統領選挙の余波を受け、サンフランシスコ・ベイエリア、特にハッカースペースノイズブリッジにおいて活況を呈したデジタルプライバシーおよびセキュリティに関するワークショップについて報じた。Torブラウザのダウンロードも言及された[218]。

2017年

2017年6月、アメリカ民主社会主義者は、政治的に活動する組織や個人に対し、情報セキュリティ上の脅威に対する防御的緩和策として、断続的なTorの使用を推奨した[219][220]。

2017年7月の国際的な法執行機関の作戦によりダークウェブの闇市場AlphaBayが閉鎖された[221]。 Torとビットコインは、AlphaBayの運営に不可欠なツールであった。 Torがユーザーを匿名で保護できなかったと連邦政府が主張したが[222]、実際にはTorネットワーク外における初歩的なセキュリティ上の誤りが原因で、同サイトの閉鎖につながった[223]。

2017年8月、あるサイバーセキュリティ企業は銀行や小売業者に代わってダークウェブの監視と調査を行っており、違法なコンテンツに関する調査結果を「可能かつ必要に応じて」FBIやその他の法執行機関と定期的に共有していると報道された。サービスとしての犯罪モデルを提供するロシア語圏の闇社会は、特に強固であると見なされている[224]。

2018年

2018年6月20日、ドイツのバイエルン警察は、非営利団体Zwiebelfreundeの理事たちの自宅を家宅捜索した。ZwiebelfreundeはTorservers.netの一員であり、Riseupのヨーロッパにおける金融取引を扱っている団体である。Torの高速なリレーと出口ノードの設置および維持のために、Torに法的・財政的援助を行っている。この家宅捜索は、ドイツのための選択肢党大会に対する暴力を公然と示唆したブログ投稿に関連するものであった[225][226]。TorはZwiebelfreundeへのドイツ当局の家宅捜索に対し、強く抗議した[227]。Torservers.netによると、2018年8月23日、ミュンヘン地方裁判所は、この家宅捜索と押収は違法であるとの判決を下した。押収されたハードウェアと書類は封印されたままであり、バイエルン警察によって分析も評価もされなかったとされている[228][229]。

2019年

2019年11月、エドワード・スノーデン氏は、自身の自伝『スノーデン 独白』の完全で無削除の簡体字中国語訳を求めた。これは、中国の出版社がTorやその他の事柄に関する内容も記載するとスノーデン氏との合意していたのにもかかわらず、中国共産党によって政治的に検閲のかかる内容についてTorを含めてすべて削除してしまい、スノーデン氏との合意に違反したためである[230][231]。

アプリケーション

政府機関や軍隊が安全な通信を行うため、内部告発、通信を遮断する独裁国(権威主義国)からの接続あるいは通信の秘密やプライバシーを重視する個人や活動家などがネット検閲回避のため使用する[232]。使用例については、ダークネット#使用の項に詳しい。日本国内において、下記の入手や使用は完全に合法であるが、公式サイトから入手する必要がある。なぜなら個人サイトやアップローダーなど第三者によって公開されているものは、改竄やマルウェアなどの混入の可能性があるからである。

Tor Browser

|

| |

| |

| 開発元 | Tor Project |

|---|---|

| 最新版 | |

| 最新評価版 | |

| リポジトリ |

gitweb |

| 使用エンジン | Gecko |

| 対応OS |

|

| サイズ | 90–165 MB |

| 対応言語 | 37 languages[236] |

| 種別 | オニオンルーティング, 匿名, ウェブブラウザ, フィードリーダー |

| ライセンス | Mozilla Public License[237] |

| 公式サイト |

torproject |

Tor Browser[238]は、盗聴防止やプライバシー保護を目的に開発されたウェブブラウザ。Mozilla Firefox ESR(延長サポート版)に、JavaScriptを制御できXSSにも対応可能なNoScriptや、オニオンサービス以外のHTTP通信で出口ノードからの末端部を暗号(HTTPS)化するHTTPS Everywhere[239][240]など、いくつかの拡張機能と設定済みのTorを組み合わせたものである。

さらに、TailsというOSに搭載されているものには、インターネット広告の遮断などに用いられるuBlock Originも標準で組み込まれている。

そして、USBメモリなどリムーバブルメディアに入れての利用を想定したゼロインストールパッケージも用意されている。従来から公式サイト[241]や公式アーカイブ[242]にMicrosoft Windows、macOS、Linuxの各環境で動作するものがあり[243]、2019年5月に公開されたバージョン8.5安定版以降、公式アーカイブのほかGoogle Play[244]からAndroid端末向けも入手可能となった。

バージョン4.5まではStartpage.com、現在はDuckDuckGoが標準検索エンジンに採用されている。Tor Browserは常時プライベートブラウジングモードで動作し、終了時にはパソコンやAndroid端末内に閲覧履歴やキャッシュおよびcookie等も残さず[245]、このためフィルターバブルの影響を受けない。2025年現在では、ウェブトラッキングやキャンバス・フィンガープリンティングなどの対策にも有効である[246]。

Tor Browserは、ウェブの閲覧に必須ではない特定の機能を無効にすることで、ブラウザのセキュリティを強化できる3つのセキュリティレベルを設定できる[247]。

- STANDARD: JavaScript、フォント、マルチメディアなど、Tor Browserがサポートするすべてのウェブサイト機能が有効になっている。

- SAFER: 一般的な攻撃ベクターとして知られている一部の機能が無効になっている。TLSで保護されていないすべてのウェブサイトでJavaScriptが無効になり、一部のフォントと数学記号が無効になり、動画と音声はクリック・トゥ・プレイ(自動再生されない設定)となる。

- SAFEST: 静的ウェブサイトおよび基本的なサービスに必要な機能のみが有効になる。JavaScriptは常に無効になり、一部のフォント、アイコン、数学記号、および画像が無効になり、動画と音声はクリック・トゥ・プレイとなる。

TorプロジェクトのURLへのアクセスが危険であったりブロックされたりする場所からの、Tor Browserのコンテンツのダウンロードを可能にするため、他のドメインでホストされているリリースへのリンクを含むGitHubリポジトリが維持されている[248]。

TorBirdy

TorBirdyは、Microsoft Windows、macOS、Linuxの各環境で動作するインターネット統合ソフト・SeaMonkeyおよび電子メールクライアント・Mozilla Thunderbird用の拡張機能で、公式サイト[249][250]や公式アーカイブ[251]から入手可能。電子メールの盗聴や傍受の防止を目的に開発されており、メールの送信経路の秘匿化を行う。Torネットワークに接続した状態で動作するため、公式には、特にWindows環境の場合Torブラウザを起動した状態での使用を推奨している。Tailsでは、メールそのものを公開鍵で暗号化(エンドツーエンド暗号化)するGnuPGやEnigmailとともに組み込まれている。

Tails

Tailsは、Debianから派生したLinux系OSで、プライバシー保護を重視してTorブラウザやTorBirdyなども標準搭載され、通信はすべてTorネットワーク経由となる。Live DVDやLive USBから起動し、さらにPCに履歴を一切残さない。匿名性・秘匿性が高く、人権活動家や弁護士、ジャーナリストおよび各国の工作員(諜報活動)なども使用する。

公式サイト[252]やTails公式アーカイブ[253]でISOイメージが配布されている。

その他のプロジェクト

以下、公式以外のものについて述べる。

Orbot

Orbotは、Androidユーザー向け匿名ネットワーククライアント。Android端末でTorに接続することを目指すThe Guardian Projectとの共同開発プロジェクト[254]である。これも公式アーカイブ[255]やGoogle Play[256]から入手できる。

Tor経由でネット閲覧する場合、かつてはWebブラウザOrfoxを組み合わせて用いたが、現在はその後継のAndroid版Torブラウザに移行。

これ以外については、The Guardian Project (ソフトウェア)#運営するプロジェクトも参照。

Onion Browser

Onion Browserは、iPhoneやiPod touchなどのiOS端末向けウェブブラウザで[257]、2012年4月に公開されiOS 5.1に対応する初版よりApp Storeから入手可能[258]。Mike Tigas[259]が開発するソースコードもGitHubにあり[260][261]、その内容を確認することができる。特に独裁国での使用時に真価を発揮するBridge接続に対応し、初期設定の検索エンジンもDuckDuckGoで、WebKitによる描画を除けばJavaScriptの制限やHTTPS Everywhereを含むその他の機能も概ねTor Browserに準ずる。

起動時には、動物のイラストとともにシュールなメッセージが表示される。また、Onion Browserの稼働中にiOS端末が待受画面になった場合、一旦閉じてブラウザを再起動する必要がある。

なお、iOS端末向けの純正Torブラウザは存在しないため、Tor公式サイトでこれの使用を推奨しており[262][263]、事実上の公認ブラウザとなっている。

Brave

Brave[264]はChromiumから派生したウェブブラウザ。Microsoft Windows、macOS、Linuxの各環境向けのDesktop版では、Tor経由で接続できるプライベートブラウジングモードも利用可能。検索エンジンには、Onion Service上でも利用可能な独自のBrave Searchを採用。セキュリティ保護機能のBrave Shieldsには、導入時から末端ノードを暗号(HTTPS)化するHTTPSeverywhereやフィンガープリント対策のPrivacy Badger[265][266]も内蔵するほか、標準搭載の広告遮断機能にAdblock Plusのフィルター構文で書かれたEasylistとEasy Privacyの組み合わせを用いる[267][268]。